SHA-2: различия между версиями

| [непроверенная версия] | [непроверенная версия] |

оформление |

стилевые правки, оформление |

||

| Строка 1: | Строка 1: | ||

'''SHA-2''' ([[Английский язык|англ.]] ''Secure Hash Algorithm Version 2'' — безопасный алгоритм хеширования, версия 2) — собирательное название однонаправленных [[хеш-функция|хеш-функций]] ''SHA-224, SHA-256, SHA-384'' и ''SHA-512''. Предназначен для создания «отпечатков» или «дайджестов» сообщений произвольной битовой длины. |

'''SHA-2''' ([[Английский язык|англ.]] ''Secure Hash Algorithm Version 2'' — безопасный алгоритм хеширования, версия 2) — собирательное название однонаправленных [[хеш-функция|хеш-функций]] ''SHA-224, SHA-256, SHA-384'' и ''SHA-512''. Предназначен для создания «отпечатков» или «дайджестов» сообщений произвольной битовой длины. |

||

Хеш-функции разработаны [[Агентство национальной безопасности (США)|Агенством национальной безопасности США]] и опубликованы [[Национальный институт стандартов и технологий (США)|Национальным институтом стандартов и технологий]] в [[FIPS|Федеральном стандарте обработки информации]] ''FIPS PUB 180-2'' в августе [[2002|2002 года]].<ref>[http://csrc.nist.gov/publications/fips/fips180-2/fips180-2.pdf ''FIPS PUB 180-2'']{{ref-en}}</ref> |

Хеш-функции разработаны [[Агентство национальной безопасности (США)|Агенством национальной безопасности США]] и опубликованы [[Национальный институт стандартов и технологий (США)|Национальным институтом стандартов и технологий]] в [[FIPS|Федеральном стандарте обработки информации]] ''FIPS PUB 180-2'' в августе [[2002|2002 года]].<ref>[http://csrc.nist.gov/publications/fips/fips180-2/fips180-2.pdf ''FIPS PUB 180-2'']{{ref-en}}: Secure Hash Standard (SHS)</ref> |

||

В этот стандарт также вошла хеш-функция ''[[SHA-1]]'', разработанная в [[1995|1995 году]]. |

В этот стандарт также вошла хеш-функция ''[[SHA-1]]'', разработанная в [[1995|1995 году]]. |

||

В феврале [[2004|2004 года]] в ''FIPS PUB 180-2'' была добавлена ''SHA-224''<ref>[http://csrc.nist.gov/publications/fips/fips180-2/fips180-2withchangenotice.pdf ''FIPS PUB 180-2'' (with Change Notice to include SHA-224)]{{ref-en}}</ref |

В феврале [[2004|2004 года]] в ''FIPS PUB 180-2'' была добавлена ''SHA-224''<ref>[http://csrc.nist.gov/publications/fips/fips180-2/fips180-2withchangenotice.pdf ''FIPS PUB 180-2'' (with Change Notice to include SHA-224)]{{ref-en}}</ref>. |

||

В октябре [[2008|2008 года]] вышла новая редакция стандарта — ''FIPS PUB 180-3''.<ref>[http://csrc.nist.gov/publications/fips/fips180-3/fips180-3_final.pdf ''FIPS PUB 180-3'']{{ref-en}}</ref> |

В октябре [[2008|2008 года]] вышла новая редакция стандарта — ''FIPS PUB 180-3''.<ref>[http://csrc.nist.gov/publications/fips/fips180-3/fips180-3_final.pdf ''FIPS PUB 180-3'']{{ref-en}}</ref> |

||

| Строка 27: | Строка 27: | ||

* ''rotr'' — [[Битовые операции#Циклический сдвиг|Циклический сдвиг вправо]]. |

* ''rotr'' — [[Битовые операции#Циклический сдвиг|Циклический сдвиг вправо]]. |

||

В следующей таблице показаны некоторые технические характеристики различных вариантов SHA-2. |

В следующей таблице показаны некоторые технические характеристики различных вариантов SHA-2. «Внутреннее состояние» обозначает промежуточную хеш-сумму после обработки очередного блока данных: |

||

{| border=1 class="wikitable" |

{| border=1 class="wikitable" |

||

| Строка 48: | Строка 48: | ||

Все переменные беззнаковые, имеют размер 32 бита и при вычислениях суммируются по модулю 2<sup>32</sup> |

Все переменные беззнаковые, имеют размер 32 бита и при вычислениях суммируются по модулю 2<sup>32</sup> |

||

''message'' — исходное двоичное сообщение |

''message'' — исходное двоичное сообщение |

||

''m'' — преобразованное сообщение |

''m'' — преобразованное сообщение</span> |

||

<span style="color: green;"> |

|||

<!-- '''ǁ''' обозначает операцию битового присоединения (битовая [[конкатенация]])-->''</span> |

|||

| ⚫ | |||

| ⚫ | |||

| ⚫ | |||

| ⚫ | |||

h0 := 0x6A09E667 |

h0 := 0x6A09E667 |

||

h1 := 0xBB67AE85 |

h1 := 0xBB67AE85 |

||

| Строка 184: | Строка 183: | ||

|- |

|- |

||

| [[OpenLDAP]] |

| [[OpenLDAP]] |

||

| ''SHA-256'', ''SHA-384'' или ''SHA-512'' хеши [[Пароль|паролей]] |

| ''SHA-256'', ''SHA-384'' или ''SHA-512'' хеши [[Пароль|паролей]]<ref>[http://www.openldap.org/its/index.cgi/Contrib?id=5660 SHA-2 hash support in OpenLDAP]{{ref-en}}</ref> |

||

|- |

|- |

||

| {{не переведено|есть=:en:DNSSEC|надо=DNSSEC}} |

|||

| [[DNSSEC]] |

|||

| ''SHA-256'' дайджесты ''DNSKEY'' в протоколе ''DNSSEC''<ref>RFC 4509: Use of ''SHA-256'' in DNSSEC Delegation Signer (DS) Resource Records (RRs)</ref> |

| ''SHA-256'' дайджесты ''DNSKEY'' в протоколе ''DNSSEC''<ref>RFC 4509: Use of ''SHA-256'' in DNSSEC Delegation Signer (DS) Resource Records (RRs)</ref> |

||

| ⚫ | |||

| [[FreeBSD]] |

|||

| ''SHA-256'' дайджесты дистрибутивов [[FreeBSD Ports|портов FreeBSD]] |

|||

|- |

|||

| [[Debian GNU/Linux]] |

|||

| ''SHA-256'' дайджесты файлов дистрибутива |

|||

|- |

|- |

||

| [[X.509]] |

| [[X.509]] |

||

| Строка 199: | Строка 192: | ||

|- |

|- |

||

| [[PGP]] |

| [[PGP]] |

||

| ''SHA-256'', ''SHA-384'', ''SHA-512'' используются для создания электронной цифровой подписи<ref>RFC 4880 |

| ''SHA-256'', ''SHA-384'', ''SHA-512'' используются для создания электронной цифровой подписи<ref>RFC 4880: OpenPGP Message Format</ref> |

||

|- |

|- |

||

| [[IPSec]] |

| [[IPSec]] |

||

| Некоторые реализации поддерживают ''SHA-256'' в протоколах ''[[ESP]]'' и ''[[IKE]]''<ref>[http://technet.microsoft.com/en-us/library/cc749132.aspx Overview of Windows Vista Service Pack 1: New Standards]</ref> |

| Некоторые реализации поддерживают ''SHA-256'' в протоколах ''[[ESP]]'' и ''[[IKE]]''<ref>[http://technet.microsoft.com/en-us/library/cc749132.aspx Overview of Windows Vista Service Pack 1: New Standards]{{ref-en}}</ref> |

||

|- |

|- |

||

| [[DSA]] |

| [[DSA]] |

||

| Семейство ''SHA-2'' используется для создания электронной цифровой подписи<ref>[http://csrc.nist.gov/publications/fips/fips186-2/fips186-2-change1.pdf FIPS-186 |

| Семейство ''SHA-2'' используется для создания электронной цифровой подписи<ref>[http://csrc.nist.gov/publications/fips/fips186-2/fips186-2-change1.pdf FIPS-186-2]: Digital Signature Standard (DSS)]</ref> |

||

|- |

|- |

||

| {{не переведено|есть=:en:SHACAL-2|надо=SHACAL-2}} |

|||

| [[SHACAL-2]] |

|||

| Блочный алгоритм шифрования ''SHACAL-2'' построен на основе хеш-функции ''SHA-256'' |

| Блочный алгоритм шифрования ''SHACAL-2'' построен на основе хеш-функции ''SHA-256'' |

||

| ⚫ | |||

| Передача файлов |

|||

| Для надёжности передачи файлов по сети иногда указываются их ''SHA-2'' дайджесты<ref>[http://lists.freebsd.org/pipermail/freebsd-stable/2008-September/045016.html], [http://bugs.debian.org/cgi-bin/bugreport.cgi?bug=379251]</ref> |

|||

|} |

|} |

||

Как показали исследования<ref>Speed Comparison of Popular Crypto Algorithms [http://www.cryptopp.com/benchmarks.html]</ref>, алгоритмы ''SHA-2'' работают в 2—3 раза медленнее других популярных хеш-алгоритмов [[MD5]], [[SHA-1]], [[Tiger]] и [[RIPEMD-160]]. |

Как показали исследования<ref>Speed Comparison of Popular Crypto Algorithms [http://www.cryptopp.com/benchmarks.html]{{ref-en}}</ref>, алгоритмы ''SHA-2'' работают в 2—3 раза медленнее других популярных хеш-алгоритмов [[MD5]], [[SHA-1]], [[Tiger]] и [[RIPEMD-160]]. |

||

=== Сертификация === |

=== Сертификация === |

||

| Строка 293: | Строка 289: | ||

=== Стандарты === |

=== Стандарты === |

||

* [http://csrc.nist.gov/publications/fips/fips180-3/fips180-3_final.pdf FIPS 180-3: Secure Hash Standard (SHS) |

* [http://csrc.nist.gov/publications/fips/fips180-3/fips180-3_final.pdf FIPS 180-3]: Secure Hash Standard (SHS) |

||

* RFC 3874 |

* RFC 3874: A 224-bit One-way Hash Function: SHA-224 |

||

* RFC 4634 |

* RFC 4634: US Secure Hash Algorithms (SHA and HMAC-SHA) |

||

<!--* RFC 4509 {{ref-en}} — Use of SHA-256 in DNSSEC Delegation Signer (DS) Resource Records (RRs), май 2006 |

|||

* RFC 5289 {{ref-en}} — TLS Elliptic Curve Cipher Suites with SHA-256/384 and AES Galois Counter Mode (GCM). август [[2008]]--> |

|||

=== Реализации === |

=== Реализации === |

||

Версия от 10:51, 14 ноября 2008

SHA-2 (англ. Secure Hash Algorithm Version 2 — безопасный алгоритм хеширования, версия 2) — собирательное название однонаправленных хеш-функций SHA-224, SHA-256, SHA-384 и SHA-512. Предназначен для создания «отпечатков» или «дайджестов» сообщений произвольной битовой длины.

Хеш-функции разработаны Агенством национальной безопасности США и опубликованы Национальным институтом стандартов и технологий в Федеральном стандарте обработки информации FIPS PUB 180-2 в августе 2002 года.[1] В этот стандарт также вошла хеш-функция SHA-1, разработанная в 1995 году. В феврале 2004 года в FIPS PUB 180-2 была добавлена SHA-224[2]. В октябре 2008 года вышла новая редакция стандарта — FIPS PUB 180-3.[3]

В июле 2006 года появился стандарт RFC 4634 «Безопасные хеш-алгоритмы США (SHA и HMAC-SHA)», описывающий SHA-1 и всё семейство SHA-2.

Агентство национальной безопасности от лица государства выпустило патент на SHA-2[4] под лицензией Royalty Free.[5]

Алгоритм

Общее описание

Хеш-функции семейства SHA-2 построены на основе структуры Меркла — Дамгарда (англ.).

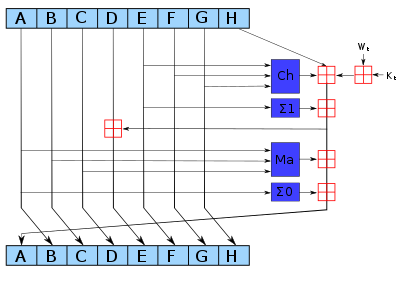

Исходное сообщение после дополнения разбивается на блоки, каждый блок — на 8 слов. Алгоритм пропускает каждый блок сообщения через цикл с 64-мя итерациями (80 для SHA-512/384). На каждой итерации 2 слова из восьми преобразуются, функцию преобразования задают остальные слова. Результаты обработки каждого блока складываются. Сумма есть значение хеш-функции. Подробнее — см. псевдокод.

Алгоритм использует следующие битовые операции:

- ǁ — Конкатенация,

- + — Сложение,

- and — Побитовое «И»,

- or — Побитовое «ИЛИ»,

- xor — Исключающее «ИЛИ»,

- shr — Логический сдвиг вправо,

- rotr — Циклический сдвиг вправо.

В следующей таблице показаны некоторые технические характеристики различных вариантов SHA-2. «Внутреннее состояние» обозначает промежуточную хеш-сумму после обработки очередного блока данных:

| Хеш-функция | Длина дайджеста сообщения (бит) | Длина внутреннего состояния (бит) | Длина блока (бит) | Максимальная длина сообщения (бит) |

Длина слова (бит) | Количество итераций в цикле |

|---|---|---|---|---|---|---|

| SHA-256/224 | 256/224 | 256 | 512 | 264 − 1 | 32 | 64 |

| SHA-512/384 | 512/384 | 512 | 1024 | 2128 − 1 | 64 | 80 |

Псевдокод SHA-256

Пояcнения: Все переменные беззнаковые, имеют размер 32 бита и при вычислениях суммируются по модулю 232 message — исходное двоичное сообщение m — преобразованное сообщение Инициализация переменных (первые 32 бита дробных частей квадратных корней первых восьми простых чисел [от 2 до 19]): h0 := 0x6A09E667 h1 := 0xBB67AE85 h2 := 0x3C6EF372 h3 := 0xA54FF53A h4 := 0x510E527F h5 := 0x9B05688C h6 := 0x1F83D9AB h7 := 0x5BE0CD19 Таблица констант (первые 32 бита дробных частей кубических корней первых 64-х простых чисел [от 2 до 311]): k[0..63] := 0x428A2F98, 0x71374491, 0xB5C0FBCF, 0xE9B5DBA5, 0x3956C25B, 0x59F111F1, 0x923F82A4, 0xAB1C5ED5, 0xD807AA98, 0x12835B01, 0x243185BE, 0x550C7DC3, 0x72BE5D74, 0x80DEB1FE, 0x9BDC06A7, 0xC19BF174, 0xE49B69C1, 0xEFBE4786, 0x0FC19DC6, 0x240CA1CC, 0x2DE92C6F, 0x4A7484AA, 0x5CB0A9DC, 0x76F988DA, 0x983E5152, 0xA831C66D, 0xB00327C8, 0xBF597FC7, 0xC6E00BF3, 0xD5A79147, 0x06CA6351, 0x14292967, 0x27B70A85, 0x2E1B2138, 0x4D2C6DFC, 0x53380D13, 0x650A7354, 0x766A0ABB, 0x81C2C92E, 0x92722C85, 0xA2BFE8A1, 0xA81A664B, 0xC24B8B70, 0xC76C51A3, 0xD192E819, 0xD6990624, 0xF40E3585, 0x106AA070, 0x19A4C116, 0x1E376C08, 0x2748774C, 0x34B0BCB5, 0x391C0CB3, 0x4ED8AA4A, 0x5B9CCA4F, 0x682E6FF3, 0x748F82EE, 0x78A5636F, 0x84C87814, 0x8CC70208, 0x90BEFFFA, 0xA4506CEB, 0xBEF9A3F7, 0xC67178F2 Предварительная обработка: m := message ǁ [единичный бит] m := m ǁ [k нулевых бит], где k — наименьшее неотрицательное число такое, что битовая длина итогового сообщения будет ≡ 448 (mod 512) (сравнима по модулю 512 c 448) m := m ǁ Длина(message) — длина исходного сообщения в битах в виде 64-битного числа с порядком байтов от старшего к младшему Далее сообщения обрабатывается последовательными порциями по 512 бит: разбить сообщение на куски по 512 бит для каждого куска разбить кусок на 16 слов длиной 32 бита: w[0..15] Сгенерировать дополнительные 48 слов: для i от 16 до 63 s0 := (w[i-15] rotr 7) xor (w[i-15] rotr 18) xor (w[i-15] shr 3) s1 := (w[i-2] rotr 17) xor (w[i-2] rotr 19) xor (w[i-2] shr 10) w[i] := w[i-16] + s0 + w[i-7] + s1 Инициализация вспомогательных переменных: a := h0 b := h1 c := h2 d := h3 e := h4 f := h5 g := h6 h := h7 Основной цикл: для i от 0 до 63 s0 := (a rotr 2) xor (a rotr 13) xor (a rotr 22) maj := (a and b) xor (a and c) xor (b and c) t2 := s0 + maj s1 := (e rotr 6) xor (e rotr 11) xor (e rotr 25) ch := (e and f) xor ((not e) and g) t1 := h + s1 + ch + k[i] + w[i] h := g g := f f := e e := d + t1 d := c c := b b := a a := t1 + t2 Добавить полученные значения к ранее вычисленному результату: h0 := h0 + a h1 := h1 + b h2 := h2 + c h3 := h3 + d h4 := h4 + e h5 := h5 + f h6 := h6 + g h7 := h7 + h Получить итоговое значения хеша: digest = hash = h0 ǁ h1 ǁ h2 ǁ h3 ǁ h4 ǁ h5 ǁ h6 ǁ h7

SHA-224 идентичен SHA-256, за исключением:

- для инициализации переменных

h0—h7используются другие начальные значения. - в итоговом хеше опускается значение

h7.

Начальные значения переменных h0—h7 в SHA-224:

h0 := 0xC1059ED8

h1 := 0x367CD507

h2 := 0x3070DD17

h3 := 0xF70E5939

h4 := 0xFFC00B31

h5 := 0x68581511

h6 := 0x64F98FA7

h7 := 0xBEFA4FA4

SHA-512 имеет идентичную структуру, но:

- слова имеют длину 64 бита.

- используется 80 раундов вместо 64.

- начальные значения переменных и константы расширены до 64 бит.

- в сдвиг в операциях

rotrиshrпроизводится на другое число позиций.

SHA-384 идентичен SHA-512, за исключением:

- переменные

h0..h7имеют другие начальные значения. - в итоговом хеше опускаются значения

h6иh7.

Начальные значения переменных h0—h7 в SHA-384

(первые 64 бита дробных частей квадратных корней простых чисел с девятого по шестнадцатое [от 23 до 53]):

h1 := CBBB9D5DC1059ED8

h2 := 629A292A367CD507

h3 := 9159015A3070DD17

h4 := 152FECD8F70E5939

h5 := 67332667FFC00B31

h6 := 8EB44A8768581511

h7 := DB0C2E0D64F98FA7

h8 := 47B5481DBEFA4FA4

Применение и сертификация

См. также Применение хеширования

SHA-224, SHA-256, SHA-384 и SHA-512 законом США допускаются к использованию в некоторых правительственных приложениях, включая использование в рамках других криптографических алгоритмов и протоколов, для защиты информации, не имеющей грифа секретности. Стандарт также допускает использование SHA-2 частными и коммерческими организациями.[6]

Хеш-функции SHA-2 используются для проверки целостности данных и в различных криптографических схемах. На 2008 год семейство хеш-функций SHA-2 не имеет такого широкого распространения, как MD5 и SHA-1, несмотря на обнаруженные у последних недостатки.

Некоторые примеры применения SHA-2 указаны в таблице:

| Область применения | Детали |

|---|---|

| S/MIME | SHA-224, SHA-256, SHA-384 или SHA-512 дайджесты сообщений[7] |

| OpenLDAP | SHA-256, SHA-384 или SHA-512 хеши паролей[8] |

| не указано название статьи | SHA-256 дайджесты DNSKEY в протоколе DNSSEC[9] |

| X.509 | SHA-224, SHA-256, SHA-384 и SHA-512 используются для создания электронной цифровой подписи сертификата[10] |

| PGP | SHA-256, SHA-384, SHA-512 используются для создания электронной цифровой подписи[11] |

| IPSec | Некоторые реализации поддерживают SHA-256 в протоколах ESP и IKE[12] |

| DSA | Семейство SHA-2 используется для создания электронной цифровой подписи[13] |

| не указано название статьи | Блочный алгоритм шифрования SHACAL-2 построен на основе хеш-функции SHA-256 |

| Передача файлов | Для надёжности передачи файлов по сети иногда указываются их SHA-2 дайджесты[14] |

Как показали исследования[15], алгоритмы SHA-2 работают в 2—3 раза медленнее других популярных хеш-алгоритмов MD5, SHA-1, Tiger и RIPEMD-160.

Сертификация

Реализации SHA-2, как и всех Федеральных стандартов обработки информации, могут быть сертифицированы для использования в некоторых приложениях. Сертификация происходит в рамках процедуры Cryptographic Module Validation Program (англ.), которая проводится Национальным институтом стандартов и технологий США совместно с канадским Бюро безопасности связи.

На 5 ноября 2008 года было сертифицировано более 250-ти реализаций SHA-2, четыре из которых могли оперировать сообщениями с длиной в битах некратной восьми.[16]

Криптоанализ

На 2008 год хеш-функции SHA-2, в отличие от SHA-1, недостаточно изучены. В 2003 году Гилберт и Хандшух провели исследование SHA-2, но не нашли каких-либо уязвимостей.[17]

Криптоанализ хеш-функции подразумевает исследование устойчивости алгоритма по отношению, по меньшей мере, к следующим видам атак:

- нахождение коллизий, т. е. разных сообщений с одинаковым хешем.

- нахождение прообраза, т. е. неизвестного сообщения по его хешу.

От устойчивости хеш-функции к нахождению коллизий зависит безопасность электронной цифровой подписи с использованием данного хеш-алгоритма. От устойчивости к нахождению прообраза зависит безопасность хранения хешей паролей для целей аутентификации.

В марте 2008 года индийские исследователи Сомитра Кумар Санадия и Палаш Саркар опубликовали найденные ими коллизии для 22 итераций SHA-256 и SHA-512.[18] В сентябре того же года они представили метод конструирования коллизий для усечённых вариантов SHA-2 (21 итерация).[19] [20]

Ввиду алгоритмической схожести SHA-2 с SHA-1 и наличия у последней потенциальных уязвимостей ведутся поиски улучшенных альтернатив.[21][22] Новый стандарт будет назван SHA-3, он будет определен конкурсом, проводимым Национальным институтом стандартов и технологий в 2008—2012 гг.[23]

Примеры

Ниже приведены примеры хешей SHA-2. Для всех сообщений подразумевается использование кодировки ASCII.

SHA-224("The quick brown fox jumps over the lazy dog")

= 730E109B D7A8A32B 1CB9D9A0 9AA2325D 2430587D DBC0C38B AD911525

SHA-256("The quick brown fox jumps over the lazy dog")

= D7A8FBB3 07D78094 69CA9ABC B0082E4F 8D5651E4 6D3CDB76 2D02D0BF 37C9E592

SHA-384("The quick brown fox jumps over the lazy dog")

= CA737F10 14A48F4C 0B6DD43C B177B0AF D9E51693 67544C49 4011E331 7DBF9A50

9CB1E5DC 1E85A941 BBEE3D7F 2AFBC9B1

SHA-512("The quick brown fox jumps over the lazy dog")

= 07E547D9 586F6A73 F73FBAC0 435ED769 51218FB7 D0C8D788 A309D785 436BBB64

2E93A252 A954F239 12547D1E 8A3B5ED6 E1BFD709 7821233F A0538F3D B854FEE6

Малейшее изменение сообщения в подавляющем большинстве случаев приводит к совершенно другому хешу вследствие лавинного эффекта. К примеру, при изменении dog на cog получится:

SHA-256("The quick brown fox jumps over the lazy cog")

= E4C4D8F3 BF76B692 DE791A17 3E053211 50F7A345 B46484FE 427F6ACC 7ECC81BE

Примечания

- ↑ FIPS PUB 180-2 (англ.): Secure Hash Standard (SHS)

- ↑ FIPS PUB 180-2 (with Change Notice to include SHA-224) (англ.)

- ↑ FIPS PUB 180-3 (англ.)

- ↑ patent 6829355 (англ.)

- ↑ "Licensing Declaration for US patent 6829355". Дата обращения: 17 февраля 2008.

{{cite journal}}: Cite journal требует|journal=(справка) (англ.) - ↑ FIPS 180-2: Secure Hash Standard (SHS): 6. Applicability (англ.)

- ↑ draft-ietf-smime-sha2-08 (англ.): Using SHA2 Algorithms with Cryptographic Message Syntax

- ↑ SHA-2 hash support in OpenLDAP (англ.)

- ↑ RFC 4509: Use of SHA-256 in DNSSEC Delegation Signer (DS) Resource Records (RRs)

- ↑ RFC 4055: Additional Algorithms and Identifiers for RSA Cryptography for use in the Internet X.509 Public Key Infrastructure Certificate and Certificate Revocation List (CRL) Profile

- ↑ RFC 4880: OpenPGP Message Format

- ↑ Overview of Windows Vista Service Pack 1: New Standards (англ.)

- ↑ FIPS-186-2: Digital Signature Standard (DSS)]

- ↑ [1], [2]

- ↑ Speed Comparison of Popular Crypto Algorithms [3] (англ.)

- ↑ SHS Validation List (англ.)

- ↑ Henri Gilbert. "Security analysis of SHA-256 and sisters" (fee required). Lecture notes in computer science. Springer, Berlin. ISSN 0302-9743. Дата обращения: 30 января 2008.

{{cite journal}}: Неизвестный параметр|coauthors=игнорируется (|author=предлагается) (справка) - ↑ Somitra Kumar Sanadhya, Palash Sarkar. 22-Step Collisions for SHA-2 (англ.)

- ↑ Somitra Kumar Sanadhya, Palash Sarkar. Deterministic Constructions of 21-Step Collisions for the SHA-2 Hash Family (англ.)

- ↑ Презентация «Deterministic Constructions of 21-Step Collisions for the SHA-2 Hash Family» (англ.)

- ↑ Schneier on Security: NIST Hash Workshop Liveblogging (5) (англ.)

- ↑ Hash cracked — heise Security (англ.)

- ↑ Tentative Timeline of the Development of New Hash Functions (англ.)

Рекомендуемая литература

- Лапонина О.Р. Криптографические основы безопасности. — М.: Интернет-университет информационных технологий - ИНТУИТ.ру, 2004. — С. 320. — ISBN 5-9556-00020-5.

- Нильс Фергюсон, Брюс Шнайер. Практическая криптография = Practical Cryptography: Designing and Implementing Secure Cryptographic Systems. — М.: «Диалектика», 2004. — С. 432. — ISBN 0-471-22357-3.

См. также

Внешние ссылки

- Онлайн калькулятор различных типов хешей

- Febooti fileTweak Hash & CRC — программа для вычисления различных (MD5, SHA-1, SHA-2 и др.) хешей файлов

Стандарты

- FIPS 180-3: Secure Hash Standard (SHS)

- RFC 3874: A 224-bit One-way Hash Function: SHA-224

- RFC 4634: US Secure Hash Algorithms (SHA and HMAC-SHA)

Реализации

- The OpenSSL Project — широко используемая библиотека OpenSSL

cryptoвключает свободные реализации SHA-224, SHA-256, SHA-384 и SHA-512 - Crypto++ Library — свободная реализация криптографических алгоритмов на C++

- Bouncy Castle Library — свободная библиотека Java и C# классов, которая включает реализации SHA-224, SHA-256, SHA-384 и SHA-512, а также других хеш-алгоритмов Whirlpool, Tiger, RIPEMD, ГОСТ Р 34.11-94, MD2, MD4 и MD5

- jsSHA — свободная библиотека Javascript, включающая полное семейство хеш-функций SHA-2

Криптоанализ

- Последние достижения в криптоанализе SHA-256/224 (англ.)

- Анализ усечённого варианта SHA-256 (англ.)

- Коллизии усечённого варианта SHA-256 (англ.)

- Нелинейные атаки на усечённые варианты хеш-функций SHA-2 (англ.)

- Детерминированное конструирование коллизий для семейства хешей SHA-2 с 21 итерацией (англ.)