Shamoon

| Shamoon | |

|---|---|

Схема атаки вируса на Saudi Aramco | |

| Год появления | 15 августа 2012 года |

Shamoon (также известен как DistTrack) — зашифрованный компьютерный вирус, созданный для кражи информации и атаки на нефтяные и энергетические компании. Получил своё название после обнаружения соответствующего слова в своём коде. Впервые был обнаружен Symantec 16 августа 2012 года[1], атака вируса началась днём ранее. Вирус в некоторых аспектах схож с вирусом Flame, а потому эти два вируса могли быть написаны одними людьми.

Атаки Shamoon[править | править код]

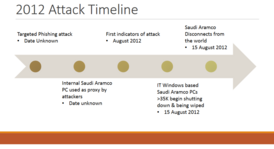

Скорее всего, именно Shamoon была атакована нефтяная компания Saudi Aramco. 15 августа в 11:08 вирус смог перезаписать документы и файлы, однако всё же эта атака не принесла почти никакого ущерба[2][3]. Из строя было выведено 30 000—35 000 компьютеров[4][5]. Соединённые Штаты Америки обвинили в хакерской атаке Иран, хотя прямых доказательств у США не было.

Спустя несколько дней после атаки на Saudi Aramco была организована атака на катарскую газовую компанию RasGas. В результате атаки сайт компании был отключён[4].

В 2016 году после этих атак вирус неожиданно вернулся и атаковал цели в Саудовской Аравии. На этот раз атаки проводились версией .B (W32.Disttrack.B), в отличие от первой версии, эта перезаписывала файлы фотографией тела сирийского беженца Айлана Курди, который утонул при попытке переплыть Средиземное море[6].

Помимо этих атак, в 2012 году была атакована как минимум ещё одна энергетическая компания[3].

Принцип работы вируса[править | править код]

Тело вируса состоит из трёх частей[7]:

- Первая часть является дроппером, который скачивает на устройство жертвы другие модули.

- Вторая часть перезаписывает главную загрузочную запись для выведения компьютера из строя, драйвер устройства, а также некоторое количество файлов картинкой горящего американского флага с расширением .JPEG, предварительно записав названия файлов, которые должны быть перезаписаны, в файлы f1.ini и f2.ini. В результате перезаписи файлов вся содержащаяся в них информация становится бесследно утерянной[3].

- Третья часть оповещает хакера о заражении и передаёт ему такую информацию, как IP-адрес жертвы, количество перезаписанных файлов и др.

См. также[править | править код]

Примечания[править | править код]

- ↑ Shamoon/DistTrack Malware (Update B). CISA. Дата обращения: 31 августа 2021. Архивировано 31 августа 2021 года.

- ↑ Cyberattack on Saudi Oil Firm Disquiets U.S. The New York Times. Дата обращения: 31 августа 2021. Архивировано 31 августа 2021 года.

- ↑ 1 2 3 Shamoon virus targets energy sector infrastructure. BBC News. Дата обращения: 31 августа 2021. Архивировано 31 августа 2021 года.

- ↑ 1 2 Computer virus hits second energy firm. BBC News. Дата обращения: 31 августа 2021. Архивировано 31 августа 2021 года.

- ↑ The inside story of the biggest hack in history. CNN. Дата обращения: 31 августа 2021. Архивировано 17 августа 2021 года.

- ↑ Endpoint Protection. Symantec. Дата обращения: 31 августа 2021. Архивировано 31 августа 2021 года.

- ↑ Endpoint Protection. Symantec. Дата обращения: 31 августа 2021. Архивировано 31 августа 2021 года.